教程详情

- 教程名字:任鸟飞2019在线课程之FPS游戏自瞄爆头飞天透视画框

- 教程大小:2.44GB

- 作者:任鸟飞

教程目录:

0.FPS游戏自瞄展示.exe

1.FPS游戏自瞄透视之模块动态加载.exe

10.FPS游戏自瞄透视之C++代码实现自瞄3.exe

11.C++源码FPSyouxi.rar

12.创世最新数据.txt

13.FPS游戏易语言之封装必要函数_recv.exe

14.FPS游戏易语言之用类遍历人物属性_recv.exe

15.FPS游戏易语言之热键瞄准和计算最近距离.exe

16.FPS游戏易语言之实现自瞄.exe

17.易语言创世战车源码.e

18.cf加密准星分析.exe

19.cf人物坐标分析.exe

2.FPS游戏自瞄透视之玩转堆栈.exe

20.cf遍历周边玩家.exe

21.cf分析坐标规律实现自瞄.exe

22.分析绘制和所需数据(视角查找)_recv.exe

23.取窗口矩形位置和大小_recv.exe

24.建立透明窗口跟随游戏_recv.exe

25..分析水平可视敌人.exe

26..分析垂直可视敌人.exe

27.转换2D坐标画出基础方框_recv.exe

28.如何调整方框比例(1)_recv.exe

29.如何调整方框比例(2)_recv.exe

3.FPS游戏自瞄透视之遍历周围所有目标.exe

30.计算并瞄准准星最近的敌人_recv.exe

31.cf变态功能之飞天蹲地.exe

32.cf变态功能之无限子弹.exe

33.实战内存人物透视CRC(1).exe

34.实战内存人物透视CRC(2).exe

35.理解检测和对抗原理.exe

36.封包处理检测(理论).exe

37.实战明文发包(木马加载 ).exe

38.分享实战笔记.txt

4.FPS游戏自瞄透视之目标需要的属性总结.exe

5.FPS游戏自瞄透视之准星数据查找.exe

6.FPS游戏自瞄透视之准星变化规律.exe

7.FPS游戏自瞄透视之准星算法.exe

8.FPS游戏自瞄透视之C++代码实现自瞄1.exe

9.FPS游戏自瞄透视之C++代码实现自瞄2.exe

--------------------教程记录笔记-----------------------

1、CRC

循环冗余校验码(CRC)的基本原理是:在K位信息码后再拼接R位的校验码,整个编码长度为N位,因此,这种编码也叫(N,K)码。对于一个给定的(N,K)码,可以证明存在一个最高次幂为N-K=R的多项式G(x)。根据G(x)可以生成K位信息的校验码,而G(x)叫做这个CRC码的生成多项式。 校验码的具体生成过程为:假设发送信息用信息多项式C(X)表示,将C(x)左移R位,则可表示成C(x)*x的R次方,这样C(x)的右边就会空出R位,这就是校验码的位置。通过C(x)*X的R次方除以生成多项式G(x)得到的余数就是校验码。

在游戏领域,CRC即扫描对比。 地址1值=100 修改内存后 地址1值=99

地址1=100

修改后=99

DWORD 伪造的值=100

mycall()

mov eax,伪造的值

jmp CMP

mov eax,地址1 //

JMP mycall // e9 xxxxxxxx 下内存访问段等待

cmp eax,100

pushfd //假设 eax esp+8

jnz 是否上报服务器

pushfd 作用详解

32位的EFLAGS寄存器包含一组状态标志、系统标志以及一个控制标志。在x86处理器初始化之后,EFLAGS寄存器的状态值为0000 0002H。第1、3、5、15以及22到31位均被保留,这个寄存器中的有些标志通过使用特殊的通用指令可以直接被修改,但并没有指令能够检查或者修改整个寄存器。通过使用LAHF/SAHF/PUSHF/POPF/POPFD等指令,可以将EFLAGS寄存器的标志位成组移到程序栈或EAX寄存器,或者从这些设施中将操作后的结果保存到EFLAGS寄存器中。在EFLAGS寄存器的内容被传送到栈或是EAX寄存器后,可以通过位操作指令(BT, BTS, BTR, BTC)检查或修改这些标志位。当调用中断或异常处理程序时,处理器将在程序栈上自动保存EFLAGS的状态值。若在中断或异常处理时发生任务切换,那么EFLAGS寄存器的状态将被保存在TSS中 【the state of the EFLAGS register is saved in the TSS for the task being suspended.】 ,注意是将要被挂起的本次任务的状态。

call1(DWORD A ,DWORD B ,DWORD C)

call2 (2)

call3 (1)

1.直接NOP (早期处理手段)

2.伪造 伪造多少层? 取决于他扫描了多少层。

3.检测寄存器/堆栈 在HOOK函数里面写内存 esp+8=地址1

4.调call 检测参数。 从最外层调CALL 很少会漏掉参数

封包处理检测

明文发包——还没有加密之前的明文数据。

问:TP系统 是否也存在明文发包?

答:不管什么程序,都有明文发包(看上去比较正规的明文函数)。

难度非常大:

1、明文发包不好找 各种加密和VM

2、封包分析和处理周期长。

3、明文发包内容也是会周期性的发生变化。

4、心跳混合—— 内容1.检测 内容2.心跳 内容3.检测 内容4.心跳 处于同一个包 现在从封包处理检测,不可直接拦截/清空 像分析游戏明文发包一样 去分析每个段/字节的含义。

木马加载 36-2 个人将其归类为 环境类检测。

注入dll 打开CE 一些易语言程序

send sendto .....都不断下。

说明 自己实现发包函数

从底层发包函数返回 进入了无模块代码段。

咱们可以无模块注入,抹去模块 抹去PE

同样 游戏公司也可以抹去一些重要的模块。

需要定位被抹去的模块代码段的时候,咱们需要先找到他存放该模块的基地址。

crossfireBase.dll+D4CF68

TP 加密包开头 一般都是 前两个字节 0x0100

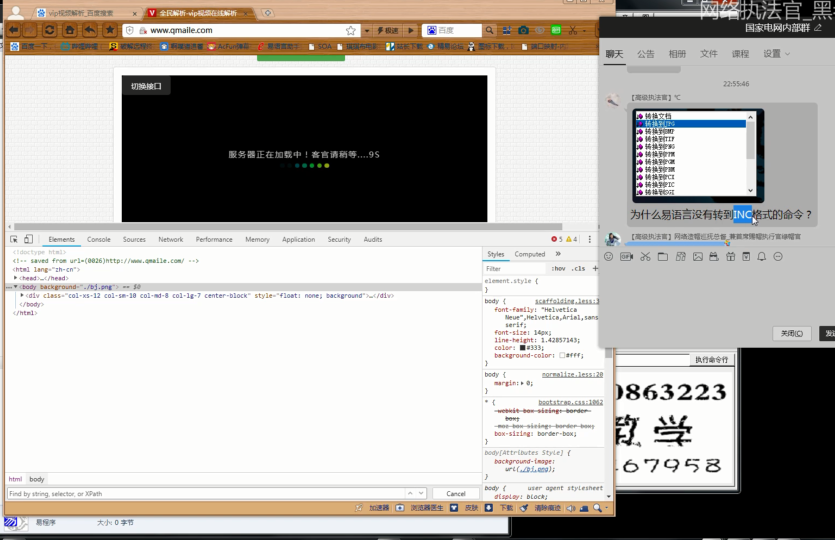

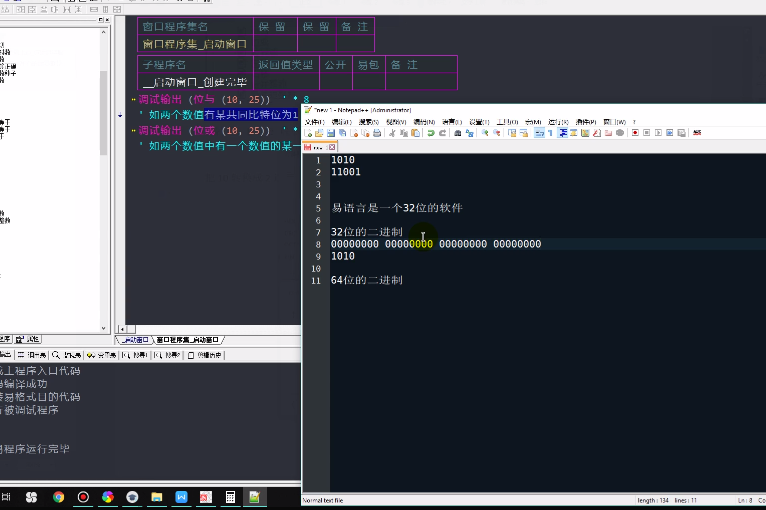

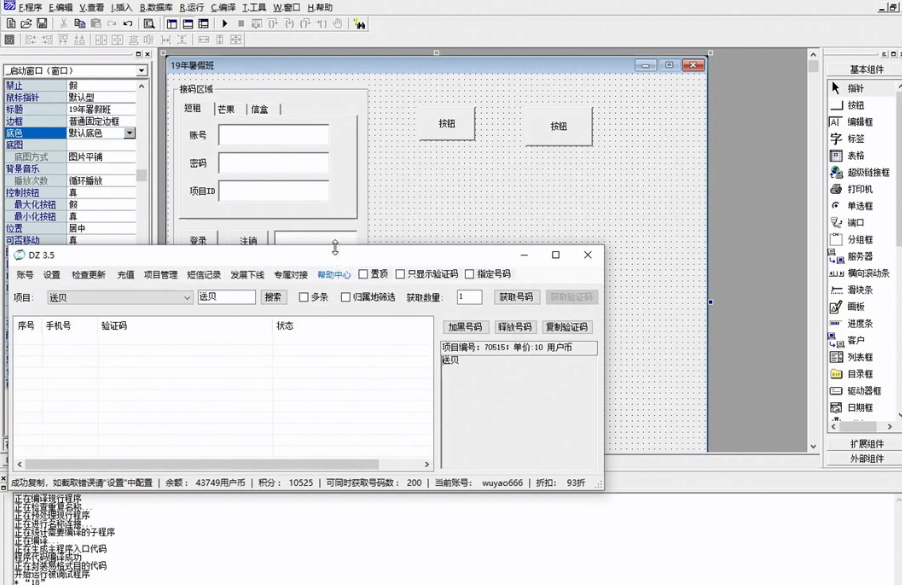

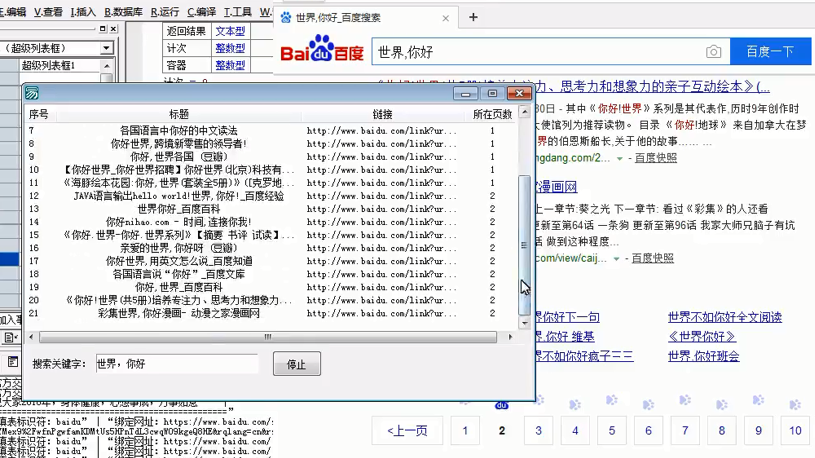

教程截图

教程下载

原文链接:【教程宝盒网】 https://www.jc-box.com/2452.html,转载请注明出处。

请先 !